近期,有技术人员发现到一类针对外贸行业人员进行攻击的木马正在传播,该类木马被包含在钓鱼邮件附件的PPT文档中,所携带的数字签名仿冒了知名公司“通达信”的签名。

攻击过程

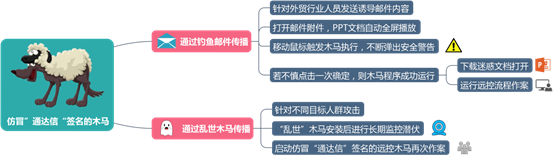

仿冒“通达信”签名的木马主要通过两种方式进行传播,一种是通过给特定目标群体发送钓鱼邮件,另一种则是通过早已潜伏很久的“乱世”木马来运行。

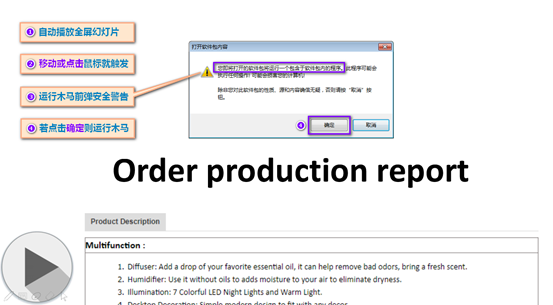

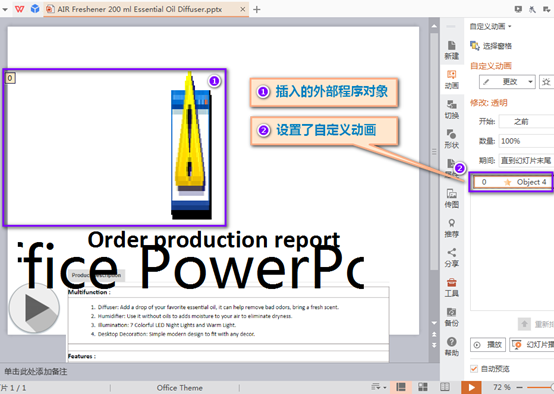

本文主要介绍通过钓鱼邮件的攻击手法。作案团伙精心制做多种PPT文档,分别针对不同的目标人员伪装文档内容,并通过邮件附件进行传播,诱导用户下载点击运行。如下是其中一例传播的样本,该诱导附件伪装成幻灯片文档。

直接打开该文档后,将自动运行办公软件如Office PPT或WPS PPT程序来播放全屏幻灯片如下,此时只要移动一下鼠标,或者因为看见其中的播放按钮而点击幻灯片的话,就会触发运行木马程序的动作。让木马程序运行起来。

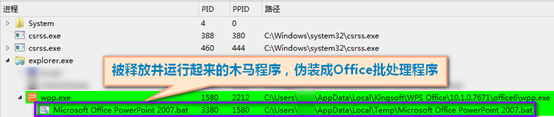

一旦得到运行机会,PPT软件将释放木马程序到临时目录,并命名成伪装的Office批处理程序运行起来,实际上该程序就是带有仿冒“通达信”数字签名的木马。

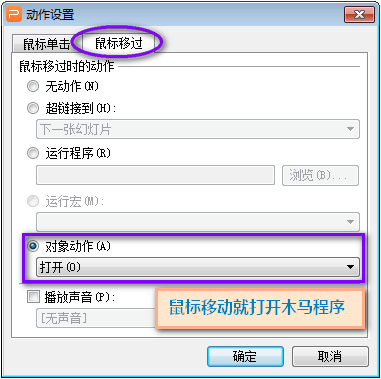

经过检查,这种运行木马的方式成功率较高,主要原因是木马作者将该PPT文档的拓展类型做成自动放映文件(“.ppsx”),并在其中设置了可不断触发的对象动作。通常PPT文档的保存格式是”.ppt”或”.pptx”,打开后不会自动全屏播放幻灯片,如下将样本拓展名改成”.pptx”后打开文档,可以看到其中插入的一个外部对象,并对该对象设置了“自定义动画”。

如果只是插入可以点击执行的外部程序对象可能成功率相对较低,但是木马作者又很猥琐地对该对象设置了“鼠标移过”和“鼠标单击”的触发动作,只要在全屏播放文档的过程中移动鼠标就会不断的触发打开木马程序的动作,不厌其烦地弹出安全警告,大大提高了木马运行的成功率。

追踪溯源

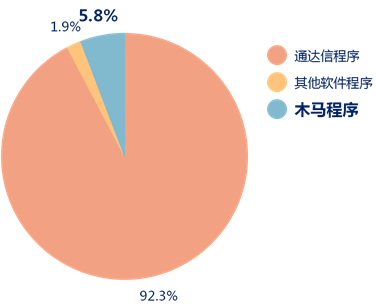

整理该仿冒签名签发过的程序类别,发现作案团伙除了用该签名来签发木马程序外,在360对其全面查杀之后,还签发了大量通达信软件的程序和少量的其他正常程序,在不断地进行安全测试。

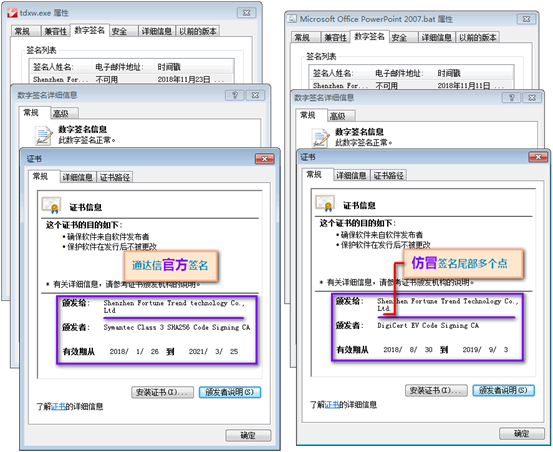

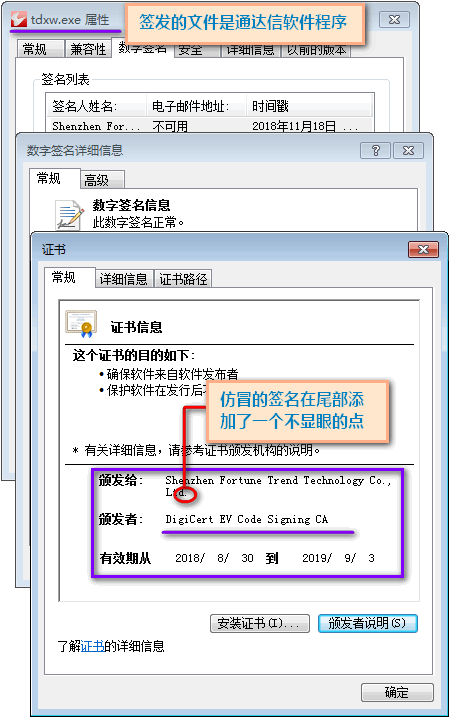

仿冒签名测试签发的正常通达信程序如下图,签名字符串尾部多了一个很不显眼的点,是作案团伙从其他签发机构申请而来的仿冒签名。

类似的签名攻击手法在相关报告中都有所提及。进一步挖掘整理后发现,这批仿冒“通达信”签名的木马中,除了一部分通过钓鱼邮件传播之外,还有另外一部分正是通过“乱世”木马的Payload来传播作案的。典型的一个案例是,该Payload样本最早出现在受害用户机器的时间是2018年5月5号,经过大半年的潜伏,最终在2018年10月26号的时候启动了仿冒“通达信”的远控木马,并且受害用户也是一个从事外贸行业的人员,与上文所述钓鱼邮件的目标群体一致。

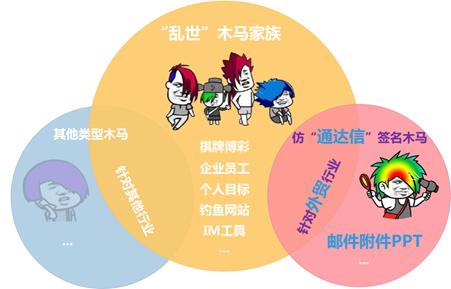

可见该作案团伙和“乱世”木马团伙有着紧密相关的联系,并且是在专门针对从事外贸行业的目标群体进行攻击,简单总结二者之间的特点和关系如下。

防范建议

对于企业而言,其软件代码进行数字签名是必不可少的安全措施,部署代码签名证书后,能确保用户通过互联网下载软件时,确信此代码没有被非法篡改和来源可信,从而保护了代码的完整性、保护了用户不会被病毒、恶意代码和间谍软件所侵害;

部署代码签名证书可以减少代码程序及内容出现错误讯息和安全性警告,建立品牌的信任关系。防止使用者下载到含有恶意档案的代码程序及内容。终端使用者透过互联网和行动网络下载、安装代码程序和内容时,由系统跳出开发者的信息,大幅提高安全性。

根据该作案团伙的常用攻击手法,在此给广大用户提出以下几点防范建议:

1、理性地选择所需下载的软件包。不要轻易在网上下载来源不明的软件程序运行。

2、对于不明身份的电子邮件,提高警惕,不要轻易点开其中包含的任何链接、图片或附件;如果打开过程发现任何警告信息,不要忽视或慌张,及时阻止即可。

3、 对于来源不明的任何文档,不要轻易打开查看。若打开过程中发现弹出安全警告,请仔细查看选项,及时阻止继续运行;若打开过程发现有闪烁、崩溃等奇怪现象,可以检查一下任务管理器关闭可疑进程。

使用数安时代GDCA代码签名证书就能防止软件被恶意勒索病毒篡改,保护网站安全。如果用户遇到的问题不能解决,可通过数安时代GDCA官网客服寻求帮助,选择数安时代GDCA 代码签名证书的网站用户,数安时代GDC可提供免费一对一的代码签名证书技术部署支持,免除后顾之忧.

素材收集于360卫士