影响终端用户信息安全的潜在威胁近年来不断在上升。而Mozilla一直在密切关注网络安全动态并做出相关的应对政策,希望尽最大的努力保护Firefox用户及其数据安全。

目前,Mozilla正在考虑通过收集相关的客户群体数据作为日后政策的依据,前段时间Firefox添加了用户跟踪保护并创建Facebook容器扩展。未来,Mozilla将会出台更多的政策措施保护用户的信息。

最近,Mozilla新增了两项保护措施到列表:

基于HTTPS的DNS,这是Mozilla提倡的一项关于新的IETF标准工作,

可信递归解析器,解析DNS新的安全方式。

通过这两项措施,Firefox将逐渐关闭过去创建存在数据泄露的域名系统,保护客户信息。

如何通过HTTPS和可信递归解析器保护我们的用户:

但先要了解网页是如何在互联网上加载的.

简短的HTTP介绍

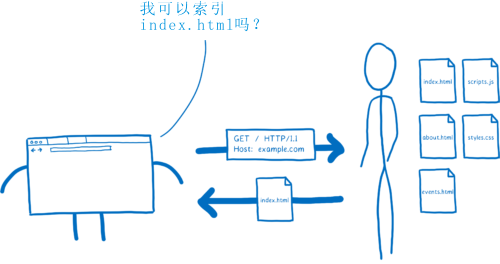

当客户端用户通过浏览器加载网页时,整个网络过程如下

1、用户的浏览器向服务器发出GET请求,

2、服务器发送一个响应,响应信息包含一个HTML文件。

该过程叫做HTTP。

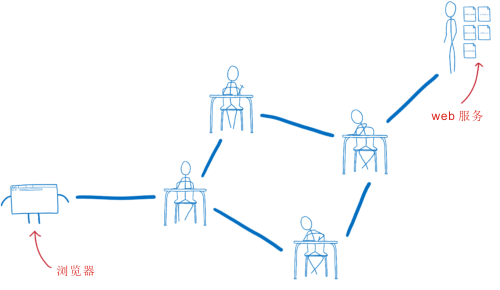

上面的图片也许过于简化,其实浏览器与服务器之间不可能面对面直接通话,因为它们相隔不是很近,甚至服务器是在浏览器的千里之外,而客户端浏览器不可能直通服务器。

每一次的网络请求,浏览器传递给服务器的信息,中间经过多重的信息转达。同理服务器回应浏览器的响应也是同样的路径。

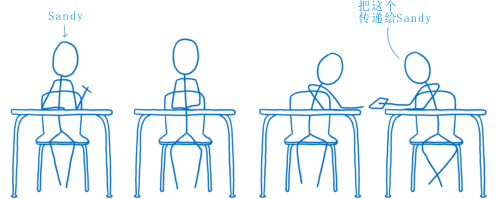

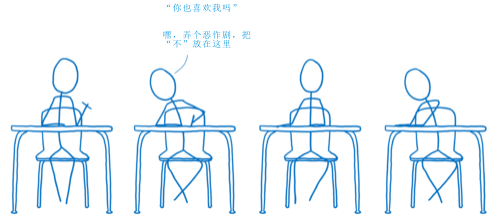

通俗点说,就是传纸条的原理。写字条的同学需要把字条递给旁边第一个同学,然后第二个同学递给第三个同学,以此类推,一直传递到最后的信息接收者。

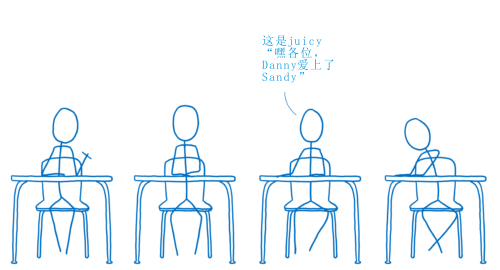

但是这种状态下,传递者都可以打开字条,查看里面的内容。而且发送信息者无法知道传输路径,一旦发生信息窃取,也不知道谁窃取。

还是就是当信息落入心怀不轨的人手中,或者篡改信息内容,其后果不可设想。

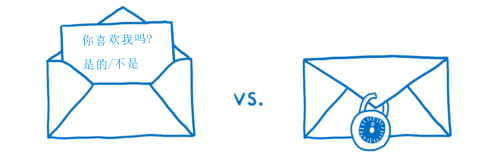

为了避免这些情况发生,HTTP安全版本应运而生,即HTTPS。通过HTTPS,传送的每次信息都被加上一个锁。

该锁配套的公钥和密钥仅浏览器和服务器知道,其他传递者无法获取。因此,无论客户端发送的信息经过多个路由器,除了网站服务端,他人都无法读取信息内容。

此种加密方式可以解决多种安全问题。但是目前还有有很多网站服务端和浏览器之间传递的信息仍未加密,这意味着这些信息仍存在被人窃取、篡改的风险。

客户端发送初始信息到服务器时,在信息内容中包含服务器的名称(在名为“服务器名称指示”的字段中)。而服务器运行商可以在同一台计算机上运行多个站点,因此运行商可以跟踪到客户端的访问轨迹。虽然初始的信息已设置了加密,但是初始请求是仍未加密的。

而这些数据就会暴露在另一个DNS中,至于什么是DNS?将会在下章介绍。

文章由GDCA翻译于hacks.mozilla。原创作者:Lin Clark,Mozilla开发者团队中的工程师。